Kubernetes Dashboard es una interfaz gráfica de usuario que proporciona una forma de visualizar y administrar clústeres de Kubernetes. Permite a los usuarios interactuar con su clúster de Kubernetes a través de una interfaz web, lo que facilita la supervisión y administración de aplicaciones desplegadas en el clúster.

Después de este resumen de libro, ¿que es kubernetes-dashboard? Pues simplemente una manita de pulimento para el omnipresente kubectl. Sin entrar en detalle de las bondades de la herramienta os detallo a continuación como lo he instalado.

He declarado toda la configuración en dos únicos archivos:

- Por un lado el archivo ingress.yaml (tela que original) con la declaración del ingress que publica el servicio.

- Por otro lado el archivo insecure-v2.7.0.yaml (tampoco me he complicado mucho con el nombre) con el grueso de la configuración. Esta basado en el oficial, pero cambiando todo lo relativo a ssl y accesos al cluster.

ingress.yaml

Es un ingress como los que he configurado hasta ahora con la salvedad de que he tenido que configurar en annotations: la redirección para que las peticiones a /kubernetes-dashboard se redirijan a /.

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

annotations:

# Añado el cluster-issuer definido para letsencrypt

# cert-manager.io/cluster-issuer: letsencrypt-staging

cert-manager.io/cluster-issuer: letsencrypt-production

nginx.ingress.kubernetes.io/backend-protocol: "HTTP"

# Añado configuración para que se realice un Redirect

# de /kubernetes-dashboard a /

nginx.ingress.kubernetes.io/configuration-snippet: |

proxy_set_header Accept-Encoding "";

sub_filter '<base href="/">' '<base href="/kubernetes-dashboard/">';

sub_filter_once on;

nginx.ingress.kubernetes.io/rewrite-target: /$2

name: kubernetes-dashboard

namespace: kubernetes-dashboard

spec:

rules:

- host: tudominio.com

http:

paths:

- path: /kubernetes-dashboard(/|$)(.*)

pathType: Prefix

backend:

service:

name: kubernetes-dashboard

port:

number: 9090

tls:

- hosts:

- tudominio.com

# En este certificate cert-manager guarda el certificado.

# kubectl get certificate -n kubernetes-dashboard

secretName: kubernetes-dashboard-certinsecure-v2.7.0.yaml

Basado en el oficial he modificado el deploy para que la imagen de kubernetes-dashboard se levante sin SSL delegando la seguridad en el propio Ingress. He quitado toda la información relativa a rbac.authorization.k8s.io simplificándola a la creación de:

- Una ServiceAccount sa-admin-user.

- Un ClusterRoleBinding que asocia el ClusterRole cluster-admin a la ServiceAccount sa-admin-user.

- Un Secret tipo kubernetes.io/service-account-token que permite el acceso a la consola de kubernetes-dashboard.

# Copyright 2017 The Kubernetes Authors.

#

# Licensed under the Apache License, Version 2.0 (the "License");

# you may not use this file except in compliance with the License.

# You may obtain a copy of the License at

#

# http://www.apache.org/licenses/LICENSE-2.0

#

# Unless required by applicable law or agreed to in writing, software

# distributed under the License is distributed on an "AS IS" BASIS,

# WITHOUT WARRANTIES OR CONDITIONS OF ANY KIND, either express or implied.

# See the License for the specific language governing permissions and

# limitations under the License.

apiVersion: v1

kind: Namespace

metadata:

name: kubernetes-dashboard

---

apiVersion: v1

kind: Secret

metadata:

labels:

k8s-app: kubernetes-dashboard

name: kubernetes-dashboard-csrf

namespace: kubernetes-dashboard

type: Opaque

data:

csrf: ""

---

kind: Service

apiVersion: v1

metadata:

labels:

k8s-app: kubernetes-dashboard

name: kubernetes-dashboard

namespace: kubernetes-dashboard

spec:

ports:

- port: 9090

targetPort: 9090

selector:

k8s-app: kubernetes-dashboard

---

kind: ConfigMap

apiVersion: v1

metadata:

labels:

k8s-app: kubernetes-dashboard

name: kubernetes-dashboard-settings

namespace: kubernetes-dashboard

---

# Creación de una ServiceAccount que utilizo para administración

# del Cluster

apiVersion: v1

kind: ServiceAccount

metadata:

name: sa-admin-user

namespace: kubernetes-dashboard

---

# Creación de un Secreto tipo token generado para la ServiceAccount

# Se utiliza para posteriormente conectarse a la consola de kubernetes-dashboard

apiVersion: v1

kind: Secret

type: kubernetes.io/service-account-token

metadata:

name: sa-admin-user-secret

namespace: kubernetes-dashboard

annotations:

kubernetes.io/service-account.name: sa-admin-user

---

# Asignación de un ClusterRole de administración a la ServiceAccount creada anteriormente

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRoleBinding

metadata:

name: admin-user

roleRef:

apiGroup: rbac.authorization.k8s.io

kind: ClusterRole

name: cluster-admin

subjects:

- kind: ServiceAccount

name: sa-admin-user

namespace: kubernetes-dashboard

---

# Deployment modificado para que el POD se levante sin TLS

# ya que el certificado corre a cargo del Ingress.

# Los PODs se levantan con la ServiceAccount sa-admin-user montada

kind: Deployment

apiVersion: apps/v1

metadata:

labels:

k8s-app: kubernetes-dashboard

name: kubernetes-dashboard

namespace: kubernetes-dashboard

spec:

replicas: 1

revisionHistoryLimit: 10

selector:

matchLabels:

k8s-app: kubernetes-dashboard

template:

metadata:

labels:

k8s-app: kubernetes-dashboard

spec:

securityContext:

seccompProfile:

type: RuntimeDefault

containers:

- name: kubernetes-dashboard

image: kubernetesui/dashboard:v2.7.0

imagePullPolicy: Always

ports:

- containerPort: 9090

name: http

protocol: TCP

args:

- --namespace=kubernetes-dashboard

- --enable-insecure-login

- --insecure-bind-address=0.0.0.0

- --insecure-port=9090

# Uncomment the following line to manually specify Kubernetes API server Host

# If not specified, Dashboard will attempt to auto discover the API server and connect

# to it. Uncomment only if the default does not work.

# - --apiserver-host=http://my-address:port

volumeMounts:

# Create on-disk volume to store exec logs

- mountPath: /tmp

name: tmp-volume

livenessProbe:

httpGet:

scheme: HTTP

path: /

port: 9090

initialDelaySeconds: 30

timeoutSeconds: 30

securityContext:

allowPrivilegeEscalation: false

readOnlyRootFilesystem: true

runAsUser: 1001

runAsGroup: 2001

volumes:

- name: tmp-volume

emptyDir: {}

serviceAccountName: sa-admin-user

nodeSelector:

"kubernetes.io/os": linux

# Comment the following tolerations if Dashboard must not be deployed on master

tolerations:

- key: node-role.kubernetes.io/master

effect: NoSchedule

---

kind: Service

apiVersion: v1

metadata:

labels:

k8s-app: dashboard-metrics-scraper

name: dashboard-metrics-scraper

namespace: kubernetes-dashboard

spec:

ports:

- port: 8000

targetPort: 8000

selector:

k8s-app: dashboard-metrics-scraper

---

kind: Deployment

apiVersion: apps/v1

metadata:

labels:

k8s-app: dashboard-metrics-scraper

name: dashboard-metrics-scraper

namespace: kubernetes-dashboard

spec:

replicas: 1

revisionHistoryLimit: 10

selector:

matchLabels:

k8s-app: dashboard-metrics-scraper

template:

metadata:

labels:

k8s-app: dashboard-metrics-scraper

spec:

securityContext:

seccompProfile:

type: RuntimeDefault

containers:

- name: dashboard-metrics-scraper

image: kubernetesui/metrics-scraper:v1.0.8

ports:

- containerPort: 8000

protocol: TCP

livenessProbe:

httpGet:

scheme: HTTP

path: /

port: 8000

initialDelaySeconds: 30

timeoutSeconds: 30

volumeMounts:

- mountPath: /tmp

name: tmp-volume

securityContext:

allowPrivilegeEscalation: false

readOnlyRootFilesystem: true

runAsUser: 1001

runAsGroup: 2001

serviceAccountName: sa-admin-user

nodeSelector:

"kubernetes.io/os": linux

# Comment the following tolerations if Dashboard must not be deployed on master

tolerations:

- key: node-role.kubernetes.io/master

effect: NoSchedule

volumes:

- name: tmp-volume

emptyDir: {}

Acceso a la consola

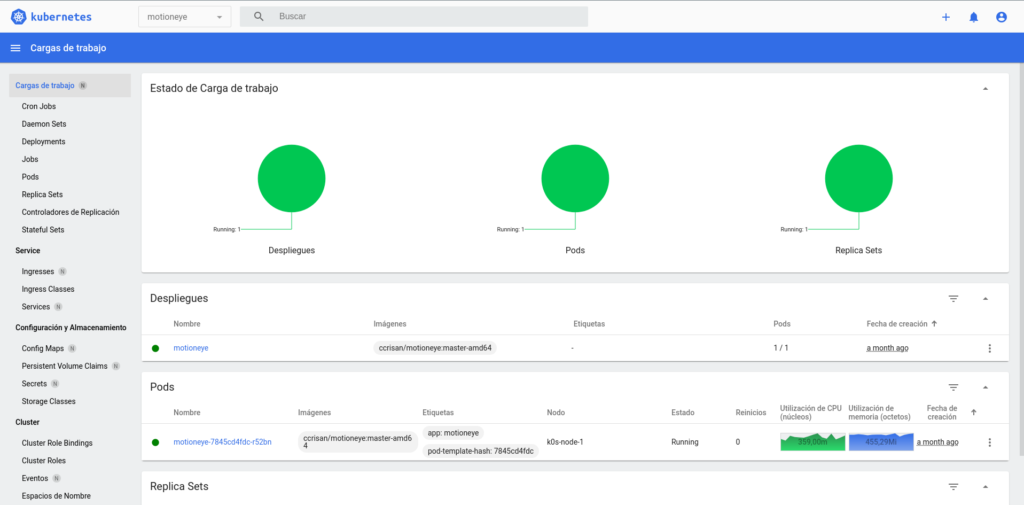

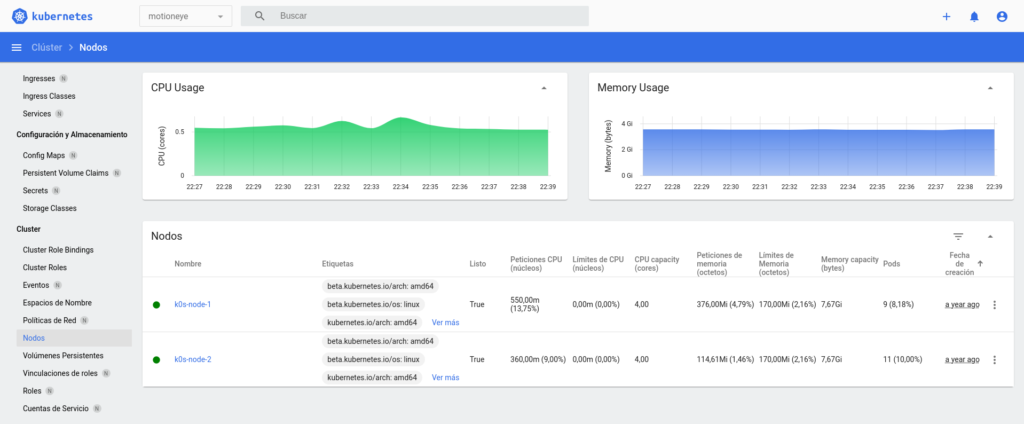

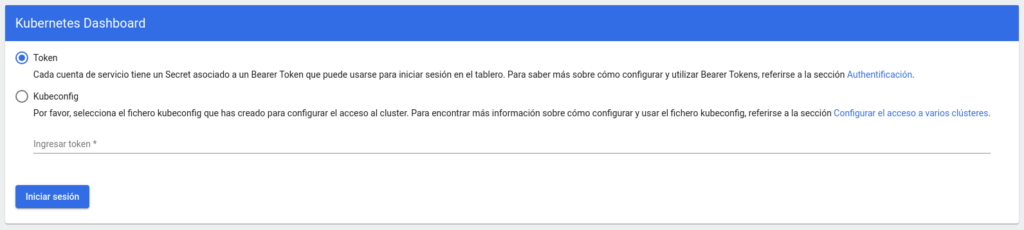

Una vez aplicado con kubectl apply -f simplemente pones en el navegador tudominio.com/kubernetes-dashboard/ y accedes.

En mi caso he configurado un Token que puedes obtener con:

$ kubectl get secret -n kubernetes-dashboard sa-admin-user-secret -o jsonpath="{.data.token}" | base64 --decodeY si todo ha ido de cine pues ya puedes entrar a administrar tu cluster de una manera diferente a kubectl.